- Los investigadores han recibido originalmente una nueva promoción de Spyware al atacar a los usuarios de VPN de Android iraníes

- El grupo Cyber Spy de Irán es considerado por el apalancamiento DCHSP de Modwater, que se cree que está conectado al Ministerio de Inteligencia y Protección de Irán

- La expedición comenzó una semana después de que comenzó el conflicto de Israel-Irán, por otro lado, VPN afirma que el cielo está tocando el cielo

Los investigadores han descubierto una nueva promoción de spyware conectada a Irán que se dirige a la mayoría de los usuarios de VPN de Android.

Proveedor de software de seguridad, el equipo de Lookout ha recibido una nueva versión de DCHSPY, un spyware de Android que enmascara como aplicación VPN válida u otras aplicaciones. Estos incluyen StarLink, un servicio de conexión a Internet satelital proporcionado por SpaceX.

Propagación de malware, según Búsqueda de expertosUna semana después de que comenzó el conflicto de Israel-Irán, el grupo de piratería fue desplegado por ModeWater, exacto cuando VPN afirma que el cielo toca el cielo porque los ciudadanos buscan nuevas restricciones en Internet.

DCHSPY 2025 – ¿Cuál es el riesgo?

Como explicaron los expertos, DCHSPY es un software intruso que puede recopilar información confidencial de usuarios, como datos de WhatsApp, contactos, SMS, archivos, ubicaciones y registros de llamadas, incluso mientras graban audio y fotos.

El primer detectado en julio de 2021, DCHSP fue mantenido por los piratas informáticos de Modwater, un grupo pensó que el Ministerio de Inteligencia y Seguridad de Irán estaba conectado.

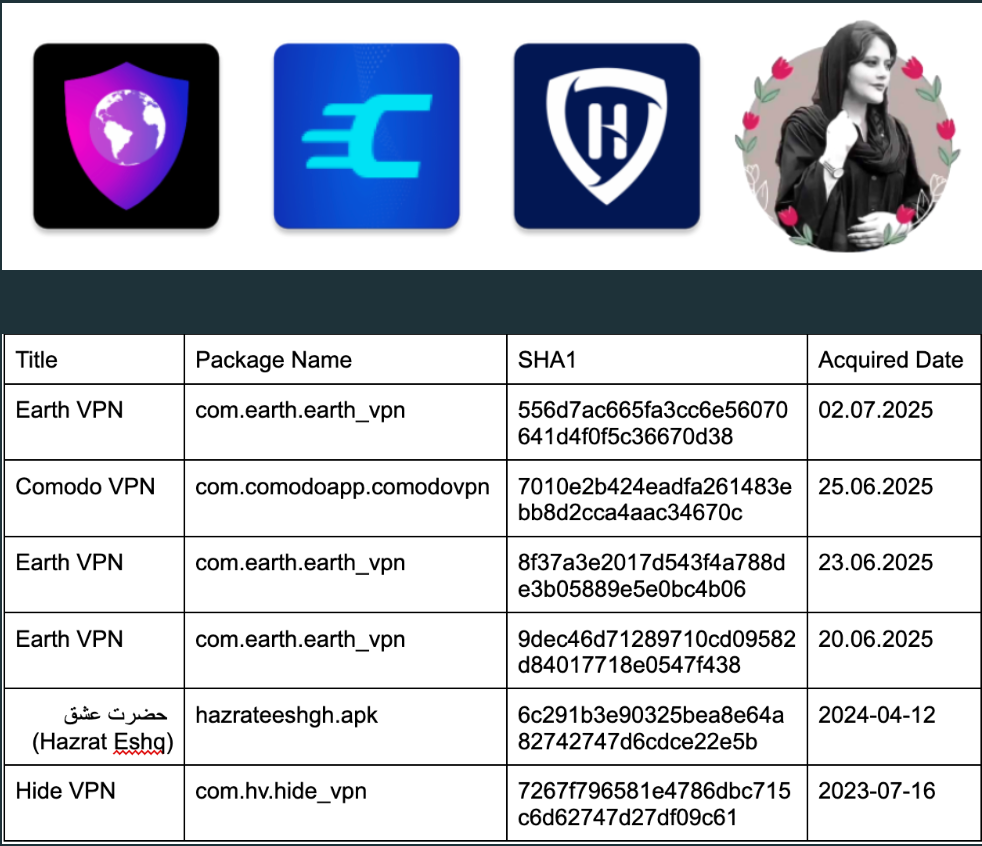

Los expertos ahora han descubierto cuatro nuevas muestras de DCHSPY.

“Estas nuevas muestras muestran que la vigilancia con la nueva capacidad de Modwat continúa desarrollándose; esta vez, el dispositivo muestra la capacidad de detectar y agotar los datos de los archivos de interés, así como mostrar los datos de WhatsApp”, explica Lukeout.

Específicamente, los piratas informáticos parecen estar utilizando dos servicios de VPN contaminados como una forma de difundir malware, conocido como ArtVPN y CommodovPN.

HydevPN es otra aplicación VPN falsa que se usó para implementar DCHSP antes.

Según el analista de protección de la información de Irán, Azam Jangrevi, la última búsqueda es un recordatorio completo de cómo la vigilancia móvil sofisticada y objetivo se ha convertido en una vigilancia móvil.

“El tema de las plataformas confiables como el telegrama es distribuir AP contaminados, especialmente en la ocultación de la privacidad para proteger la privacidad”, dijo Jangreder a TechRader “,”

El riesgo es especialmente alto para los iraníes, teniendo en cuenta que, como se mencionó anteriormente, los ciudadanos están creciendo hacia las mejores aplicaciones de VPN a medida que los ciudadanos están creciendo.

Cómo permanecer seguro

Jangrevi aconseja a cualquiera que quiera descargar un nuevo servicio VPN, o cualquier otra aplicación a este respecto.

Jangrevi dice: “Evite descargar aplicaciones de fuentes informales, incluso si parecen ofrecer una mayor privacidad. Detenido en la App Store verificada, consulte los permisos de la aplicación y use soluciones de seguridad móviles que puedan detectar amenazas como DCHSPY”.

Si se encuentra en una región o profesión de alto riesgo, como el periodismo o el activismo, Jangrevi también asesora a las aplicaciones de mensajería encriptables para usar claves de protección basadas en hardware y encriptado por investigadores independientes.

Él dijo: “Este fenómeno depende de la necesidad de una mayor conciencia sobre los vectores de amenazas móviles y se refiere a la importancia de la higiene digital en el creciente paisaje cibernético hostil”.