NUEVO¡Ahora puedes escuchar artículos de Fox News!

Mientras se desplaza por X (anteriormente Twitter), es posible que se encuentre con Elmo, el adorable monstruo rojo apreciado por niños y padres, compartiendo contenido alegre y amigable para la familia. Sin embargo, recientemente, la cuenta oficial de Elmo había publicado repentinamente el discurso de odio, los insultos racistas y los ataques políticos. Esta impactante violación transformó una amada alimentación en una fuente de confusión y dolor.

Sesame Workshop, el equipo detrás de Elmo, actuó rápidamente para eliminar las publicaciones ofensivas, pero para millones de fanáticos, el daño ya se había hecho. Esto fue mucho más que un truco típico. Representaba la desfiguración digital de uno de los íconos infantiles más confiables del mundo. Este incidente subraya que en el paisaje cibernético actual, no tiene en cuenta, ni siquiera el más seguro, es inmune a los atacantes.

Regístrese para mi informe gratuito de Cyberguy

Obtenga mis mejores consejos tecnológicos, alertas de seguridad urgentes y ofertas exclusivas entregadas directamente a su bandeja de entrada. Además, obtendrá acceso instantáneo a mi Guía de supervivencia de estafa definitiva, gratis cuando se una a mi Cyberguy.com/newsletter

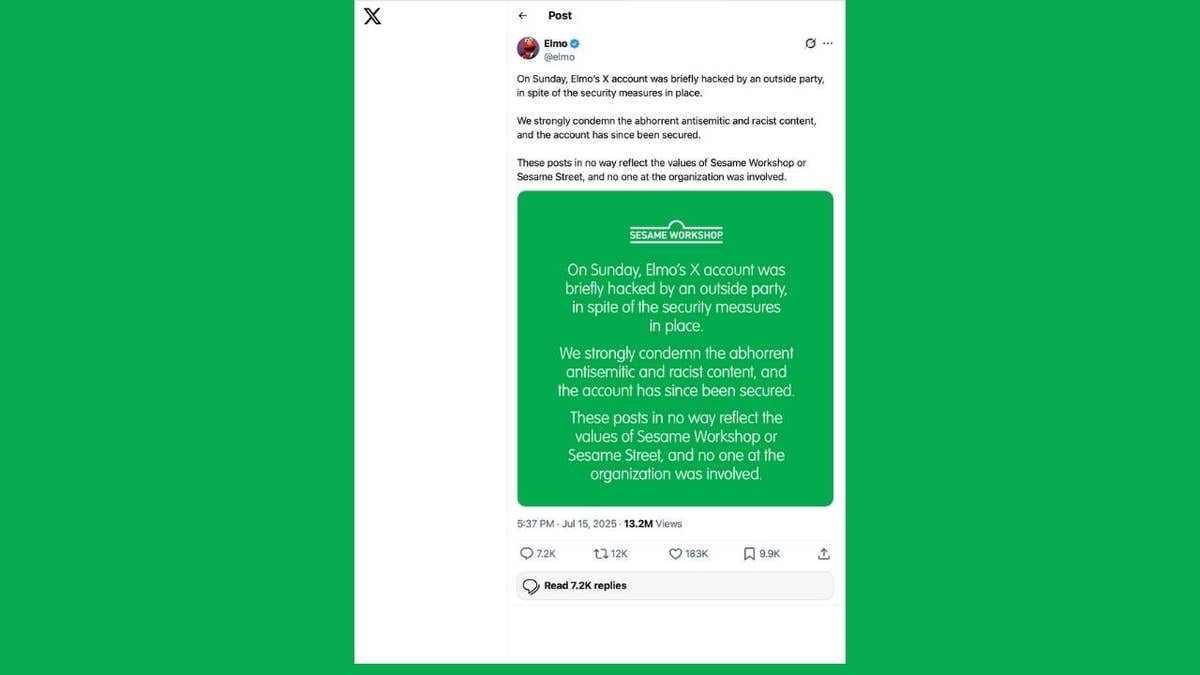

La cuenta de Elmo X pirateada conmociona a los usuarios con ‘Kill All Judios’ y ‘Publicar los archivos’ publicaciones

La cuenta oficial de X verificada de Elmo (@Elmo en x)

Riesgos de ciberseguridad en las redes sociales para marcas de confianza

Los piratas informáticos anhelan el alcance y la atención, y pocos objetivos ofrecen más que una querida marca global. Cuando los atacantes se apoderan del control de una cuenta con cientos de miles de seguidores, obtienen acceso inmediato para amplificar su mensaje, ya sea desinformación, discurso de odio o acoso objetivo. El incidente de Elmo no se trataba de robar datos o cuentas de resonancia; Se trataba de causar el caos, la división de siembra y la ruptura de la confianza.

Durante años, la voz en línea de Elmo fue sinónimo de alegría y apoyo. Con una sola violación, esa reputación fue maltratada, ya que los seguidores cuestionaron cómo tal fealdad podría aparecer de un personaje tan confiable. La reputación de la marca, construida durante décadas, se vio comprometida en minutos.

Como un taller de sésamo declaró en respuesta, “La cuenta X de Elmo fue pirateada brevemente por una parte externa a pesar de las medidas de seguridad establecidas. Condenamos firmemente el contenido antisemita y racista aborrecible, y la cuenta desde entonces ha sido asegurada. Estas publicaciones de ninguna manera reflejan los valores del taller sesame o sesame Street, y nadie en la organización estaba involucrada”.

Este incidente subraya la importancia de las sólidas medidas de seguridad cibernética, especialmente cuando las marcas de confianza sirven como plataformas para millones en todo el mundo.

Declaración del taller de sesame después de Elmo X Hack (Cuenta X de Elmo)

Por qué las cuentas de las redes sociales son pirateadas (incluso con seguridad “fuerte”)

Para comprender mejor lo que sucedió, recurrimos a Daniel Tobok, CEO de Cypfer, una firma líder mundial de ciberseguridad y respuesta a incidentes. Daniel ha pasado más de 30 años guiando a las organizaciones a través de los principales eventos cibernéticos.

“Desafortunadamente, se cosechan y venden muchas credenciales en la Web oscura entre los grupos de actores de diferentes amenazas a pesar de las contraseñas seguras o las barreras de MFA. Tal vez alguien perdió su contraseña o un administrador se guardó la suya en una computadora portátil que era parte de otra violación. Una vez que se recopilan esas contraseñas, se intercambian o venden”, explicó Daniel.

Si bien los ataques de fuerza bruta aún ocurren, la mayoría de los delincuentes no pierden el tiempo golpeando contraseñas complejas. En cambio, explotan rutas más simples: arrebatar contraseñas de violaciones antiguas, dirigirse directamente a los usuarios o secuestrar las bóvedas de contraseña, especialmente las administradas por los administradores de redes sociales.

“Los ataques de fuerza bruta hacen mucho ruido y pueden activar alertas. Ya no es la estrategia más popular porque es muy ruidosa”, agrega Tobok.

Señales de advertencia que su cuenta de redes sociales puede ser pirateada

Desafortunadamente, es posible que no obtenga una advertencia de que su cuenta está siendo atacada.

Tobok señala: “Realmente no hay un software que te notifique. Eso generalmente viene a través de los canales de MFA.

Los piratas informáticos incluso pueden configurar reglas que redactan las notificaciones de seguridad lejos de su bandeja de entrada, dejándote completamente inconsciente de que cualquier cosa está mal, hasta que es demasiado tarde.

Una mujer desplazándose en las redes sociales en su teléfono inteligente (Kurt “Cyberguy” Knutsson)

Errores de seguridad de las redes sociales comunes para evitar

Los piratas informáticos cuentan contigo para ser complacientes. Daniel llama a las trampas para evitar:

- No verificar su cuenta

- Reutilizar o no rotar contraseñas

- Omitir MFA (autenticación multifactor)

- Asumiendo “no nos pasará a nosotros”

De manera más alarmante, Daniel agregó: “La información de la mayoría de las personas ya se ha comprometido en algún momento. Hay más de 4.800 millones de contraseñas que circulan en la web oscura en este momento. Y, finalmente, nunca reutilizar la misma contraseña en múltiples plataformas. Sé que es tedioso, pero así es como se ve la higiene adecuada”.

¿Qué es la inteligencia artificial (AI)?

Un hombre desplazándose en las redes sociales en su teléfono (Kurt “Cyberguy” Knutsson)

Qué hacer si sus redes sociales se ven comprometidas

Actuar rápido. Aquí está el plan paso a paso de Daniel:

“Si aún tiene acceso, cambie su contraseña de inmediato. La mayoría de los actores de amenaza, una vez que están dentro, cambiarán inmediatamente la contraseña y el correo electrónico vinculado a la cuenta para que puedan tomar el control total. Si está bloqueado, debe comunicarse con la plataforma y proporcionar una prueba de que es su cuenta. Solicite que la cierre o lo ayude a recuperar la buena noticia, la mayoría de las plataformas actuarán rápidamente, especialmente si le informará a su cuenta de su cuenta de su cuenta.

Pasos clave para proteger sus cuentas de redes sociales

Proteger sus cuentas de redes sociales es más importante que nunca. Siga estos pasos para fortalecer su ciberseguridad y mantener a los piratas informáticos fuera:

1. Use contraseñas fuertes y únicas

Cree contraseñas con al menos nueve caracteres, mezclando mayúsculas, minúsculas, números y símbolos. Nunca reutilice las contraseñas en las plataformas y actualice regularmente para obtener la máxima protección. Considere usar un administrador de contraseñas, que almacena y genera contraseñas complejas, reduciendo el riesgo de reutilización de contraseña. Además, use un Administrador de contraseñas en lugar de enviar contraseñas a través de mensajes sin cifrar. Los administradores de contraseñas le permiten compartir credenciales cuando sea absolutamente necesario y ayudar a prevenir fugas de forma segura.

Consulte los mejores administradores de contraseñas revisados por expertos de 2025 en Cyberguy.com/passwords

2. Habilitar autenticación multifactor (MFA)

Siempre active MFA para agregar una capa adicional de protección de inicio de sesión. Esto hace que sea mucho más difícil para los usuarios no autorizados obtener acceso, incluso si su contraseña está comprometida.

3. Configurar alertas de actividad de inicio de sesión sospechosas

Aproveche las alertas de cuenta y limite los intentos de inicio de sesión fallidos para detectar intrusos rápidamente. Revise regularmente estas alertas para que pueda responder de inmediato si algo mira.

4. Verifique sus cuentas con la plataforma

Solicite la verificación oficial de la cuenta cuando sea posible para agregar una protección adicional y facilitar la recuperación. La verificación también puede disuadir la suplantación y generar confianza con su audiencia.

5. Actualizar información de recuperación de la cuenta

Verifique y mantenga el correo electrónico de recuperación y el número de teléfono actualizado para recuperar el acceso si es necesario. La información anticuada podría bloquearlo justo cuando necesite recuperar más su cuenta.

Obtenga el negocio de Fox sobre la marcha haciendo clic aquí

6. Revisar el acceso a la aplicación de terceros

Eliminar aplicaciones o servicios que ya no use; Estos pueden convertirse en puntos débiles si están comprometidos. Auditar regularmente las aplicaciones conectadas para asegurarse de que sus datos no estén expuestos a través de integraciones no utilizadas.

7. Respalde su contenido y seguidores

Use características de la plataforma o herramientas de confianza para hacer una copia de seguridad de datos importantes en caso de pérdida de cuenta o bloqueo. Este simple paso puede ser un salvavidas si alguna vez pierde acceso o sus datos se eliminan accidentalmente.

8. Use un software antivirus fuerte

Instale un software antivirus fuerte en todos los dispositivos utilizados para acceder a las redes sociales. Las actualizaciones regulares y el escaneo en tiempo real lo protegen del malware y el phishing que podrían comprometer sus cuentas. La mejor manera de salvaguardarse de los enlaces maliciosos que instalan malware, que potencialmente acceden a su información privada, es tener un software antivirus instalado en todos sus dispositivos. Esta protección también puede alertarlo sobre los correos electrónicos de phishing y las estafas de ransomware, manteniendo su información personal y sus activos digitales seguros.

Obtenga mis elecciones para los mejores dispositivos 2025 Antivirus Protection para sus dispositivos Windows, Mac, Android e iOS en Cyberguy.com/lockupyourtech

9. Considere un servicio de eliminación de datos

Reduzca su huella digital y minimice el riesgo mediante el uso de servicios que eliminen su información personal de los corredores de datos y los sitios de búsqueda de personas, especialmente después de una violación. Estos servicios dificultan que los delincuentes recopilen datos confidenciales utilizados en ataques de ingeniería social. Si bien ningún servicio puede garantizar la eliminación completa de sus datos de Internet, un servicio de eliminación de datos es realmente una opción inteligente. No son baratos, y tampoco es tu privacidad. Estos servicios hacen todo el trabajo por usted al monitorear activamente y borrando sistemáticamente su información personal de cientos de sitios web. Es lo que me da tranquilidad y ha demostrado ser la forma más efectiva de borrar sus datos personales de Internet. Al limitar la información disponible, reduce el riesgo de los datos de referencias cruzadas de las infracciones con información que pueden encontrar en la red oscura, lo que dificulta que se le apuntarán.

Consulte mis mejores selecciones para obtener servicios de eliminación de datos y obtenga un escaneo gratuito para averiguar si su información personal ya está disponible en la web visitando Cyberguy.com/delete

Obtenga un escaneo gratuito para averiguar si su información personal ya está en la web: Cyberguy.com/freescan

10. Realice auditorías regulares de configuración de seguridad

Revise periódicamente su configuración de privacidad y seguridad de sus redes sociales para garantizar que coincidan con sus necesidades actuales. Las plataformas a menudo agregan nuevas configuraciones y características, y mantenerse actualizado le brinda la mejor protección.

11. Tenga cuidado utilizando Wi-Fi público

Evite iniciar sesión en cuentas en Wi-Fi público o siempre use una VPN. Las redes públicas facilitan a los piratas informáticos interceptar su información.

Para obtener el mejor software VPN, consulte mi revisión experta de las mejores VPN para navegar en la web en privado en sus dispositivos Windows, Mac, Android e iOS en Cyberguy.com/vpn

12. Eliminar rápidamente a ex empleados o administradores

Auditar regularmente el acceso a la cuenta y revocar los permisos para cualquier persona que ya no lo necesite. Esto asegura que solo las personas de confianza puedan publicar o hacer cambios en su nombre.

Haga clic aquí para obtener la aplicación Fox News

Takeaways de Kurt’s Key

El truco Elmo se hizo añicos más que una simple persona digital alegre. Nos recordó que ninguna marca, sin importar cuán confiable, sea inmune a las amenazas cibernéticas de hoy. En un entorno donde la confianza se construye en tweet y se pierde en unos momentos, proteger nuestra presencia digital nunca ha sido más urgente. La seguridad de las redes sociales es responsabilidad de todos. Tome medidas antes de convertirse en la próxima lección viral sobre lo que no debe hacer.

¿Crees que las compañías de redes sociales están haciendo lo suficiente para proteger a los usuarios y marcas de las amenazas de seguridad cibernética evolucionada? Háganos saber escribiéndonos en Cyberguy.com/contact

Regístrese para mi informe gratuito de Cyberguy

Obtenga mis mejores consejos tecnológicos, alertas de seguridad urgentes y ofertas exclusivas entregadas directamente a su bandeja de entrada. Además, obtendrás acceso instantáneo a mi guía de supervivencia de estafa definitiva -… libre cuando te unas a mi Cyberguy.com/newsletter

Copyright 2025 cyberguy.com. Reservados todos los derechos.